想說便宜決定買一組來玩玩....

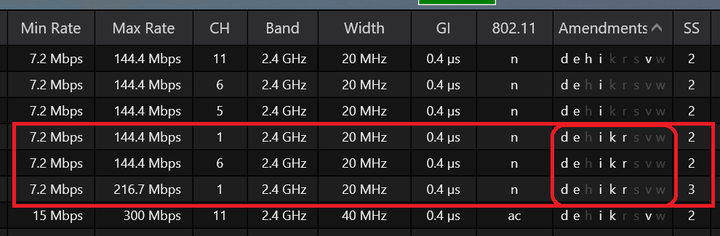

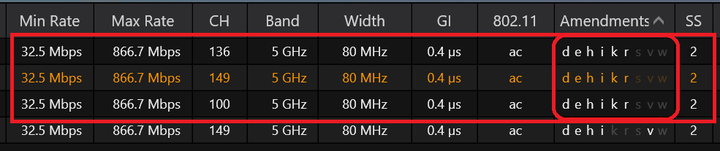

看到官網規格Mesh協定為 802.11k/v,少了r使用起來有什麼差異呢?

請版上高手指教

除非你有用802.1x認證才會有感

不然平常沒有也沒關係

https://m.mobile01.com/topicdetail.php?f=110&t=5250892&p=2

Ubiquti unifi也沒有支援 802.11r

加乘減除 wrote:

Ubiquti unifi也沒有支援 802.11r

Ubiquti unifi是不支援 802.11v

三者的差異:在 iOS 上使用 802.11k、802.11r 和 802.11v 進行 Wi-Fi 網路漫遊

也有網友說802.11 r是有漏洞,最好是WPA3+802.11k/v即可

但我想還是做好AP分布的規劃,距離太近或是太遠,都很難做好無縫漫遊

太近,就要適度地將功率調低,避免裝置持續咬住稍遠一點的AP

太遠,就要多安裝一顆AP,補足訊號空洞

不然就要手動調整RSSI值,強迫裝置在訊號強度多少時要做切換動作

tommyke wrote:

也有網友說802.11 r是有漏洞,最好是WPA3+802.11k/v即可

其實這是個美麗的誤解 WPA3 的問題還是存在

且WPA3 是緊急拼湊出的來協議

沒有比較安全

大家都還在等補強版

KRACK攻擊,在不獲取真實密鑰(密碼短語)的情況下破壞了WPA2。

您可能希望WPA3是安全的,因為它比WPA2更新,並且在發布KRACK攻擊將近一年後才發布,但這是一個誤解。

WPA3的開發工作開始於2012年,就在KRACK攻擊生效之前很久,並且依靠相同的EAPoL 四路握手 交換傳輸密鑰,WPA3也可能受到KRACK的攻擊

https://wlan1nde.wordpress.com/2018/09/14/wpa3-improving-your-wlan-security/

安全人員在WiFi WPA3標準中發現了Dragonblood漏洞組

802.11r 是對802.1x認證才有明顯效果,其他方式效果不大

Fast Roaming就是為了提高roaming的效率。

802.11r通常是指在WPA2的框架下,略過EAP/802.1X,使用PMKSA Cache中的PMK直接進行連線

沒有802.11r標準前

也有其他的Fast Roaming在運作

1 普通的PMKSA Cache

2 Preauthentication

3 OKC(Opportunistic Key Caching) - 微軟提出的

chiouss wrote:

錯,802.11r 是目前所有加快連線速度的技術裡面唯一不使用 802.1X 連線速度也會有提升的

你翻一下 Wikipedia EN 就有了

下面的意思應該寫很清楚了

為了802.1x等標準 才誕生 802.11r的

https://en.wikipedia.org/wiki/IEEE_802.11r-2008

[推出802.11r的目的是消除安全性和服務質量增加了切換過程的負擔,並將其恢復到原始的四消息交換。這樣,移交問題不會被消除,但至少會恢復原狀。]

802.11r was launched to attempt to undo the added burden that security and quality of service added to the handoff process, and restore it to the original four-message exchange. In this way, handoff problems are not eliminated, but at least are returned to the status quo ante.

Handoffs are already supported under the preexisting standard. The fundamental architecture for handoffs is identical for 802.11 with and without 802.11r: the mobile device is entirely in charge of deciding when to hand off and to which access point it wishes to hand off. In the early days of 802.11, handoff was a much simpler task for the mobile device. Only four messages were required for the device to establish a connection with a new access point (five if you count the optional "I'm leaving" message (deauthentication and disassociation packet) the client could send to the old access point). However, as additional features were added to the standard, including 802.11i with 802.1X authentication and 802.11e or WMM with admission control requests, the number of messages required went up dramatically. During the time these additional messages are being exchanged, the mobile device's traffic, including that from voice calls, cannot proceed, and the loss experienced by the user could amount to several seconds.[2] Generally, the highest amount of delay or loss that the edge network should introduce into a voice call is 50 ms.

GOOGLE翻譯

預先存在的標準已支持切換。對於具有和不具有802.11r的802.11,切換的基本體系結構都是相同的:移動設備完全負責決定何時切換以及希望切換到哪個接入點。在802.11的早期,移交對於移動設備而言是一項更為簡單的任務。設備只需要四則消息即可與新的接入點建立連接(如果您算出客戶端可以發送到舊接入點的可選“我要離開”消息(取消身份驗證和取消關聯數據包)則為五則消息)。但是,隨著標準中添加了其他功能,包括具有802.1X身份驗證的802.11i和802.11e或WMM通過准入控制請求,所需的消息數量急劇增加。在交換這些其他消息的過程中,移動設備的流量(包括來自語音呼叫的流量)無法繼續進行,並且用戶遭受的損失可能達到幾秒鐘。[2]通常,邊緣網絡應引入語音呼叫的最大延遲或丟失量是50 ms。

chiouss wrote:

你翻一下 Wikipedia EN 就有了

下面的意思應該寫很清楚了

為了802.1x等標準 才誕生 802.11r的

你貼的內容英文部分全部都沒有說錯,但他並沒有解釋 802.11r 實際上做了甚麼,所以也沒辦法讓你知道他加快了哪個部份的速度。

你可以看一下像是這篇解釋甚麼是 802.11r Over-the-Air FT,然後去對照原始的 4-way handshake 流程,你就會知道為什麼只有 802.11r 對 WPA-PSK 是有幫助的。

KRACK攻擊,在不獲取真實密鑰(密碼短語)的情況下破壞了WPA2。

您可能希望WPA3是安全的,因為它比WPA2更新,並且在發布KRACK攻擊將近一年後才發布,但這是一個誤解。

WPA3的開發工作開始於2012年,就在KRACK攻擊生效之前很久,並且依靠相同的EAPoL 四路握手 交換傳輸密鑰,WPA3也可能受到KRACK的攻擊

很有趣的是,你寫出來的內容都是對的,但網頁上的意思並不完全是這樣的意思...

作者的下一句明明就有說:

However, if you want to get a nice WFA WPA3 sticker on your device, WFA makes sure that your device is “KRACK-save”.

明白的就了,通過 WPA3 認證的裝置不應該會有 KRACK 的問題。基本上在 KRACK 被披露出來後就算是只支援 WPA2 的設備都應該要去修正 KRACK 的問題,印象中 WPA 認證本身就有加入這個檢查。

至於 Dragonblood 的部分,其實你給的網頁也有寫:

"Please note that EAP-pwd is not part of WPA3, but uses a similar method like SAE to connect to an enterprise network. He did not find any issues that compromise the security of SAE itself, but for some features that come-along with it. Please note that WPA3 itself is still considered secure and is a major update over WPA2."

EAP-PWD 和 WPA3 並沒有直接關係,而且這個問題也不代表 WPA3 本身不安全。

重新順一下邏輯

1. 在802.1x下初始都是要跟radius認證

2. 相較Over the ds

基於Over the air 的802.11r在後續換手可以免除radius再次認證

3. 不管是你貼的跟802.11r的原文還是我貼的原文 ,背後基礎都是優化 802.1x的多道問題

而不是要讓Wpa2-person更快

4. 所以我反駁的是你說的『錯,802.11r 是目前所有加快連線速度的技術裡面唯一不使用 802.1X 連線速度也會有提升』這句話這描述讓我覺得你說的是指802.11r從頭到尾都再也不用802.1x或解決所有what person的問題。

chiouss大大 應該不是誤會了啟動 802.11r

802.1x就不用開了吧

初始還是要走Radius認證的

https://gtacknowledge.extremenetworks.com/pkb_mobile#/articles/en_US/Q_A/What-is-the-difference-between-FT-over-the-Air-and-FT-over-the-DS-under-WiNG5

所以從頭的言論我都是在說 802.11r主要是為 802.1x的架構下,讓漫遊更快而存在

也儘量引證外文佐證

至於 家用環境的常用 設定來說

WPa2 person 與同 ssid 同密碼

沒有802.11r也感覺不到太大差異

chiouss wrote:

你貼的內容英文部分全部都沒有說錯,但他並沒有解釋 802.11r 實際上做了甚麼,所以也沒辦法讓你知道他加快了哪個部份的速度。

你可以看一下像是這篇解釋甚麼是 802.11r Over-the-Air FT,然後去對照原始的 4-way handshake 流程,你就會知道為什麼只有 802.11r 對 WPA-PSK 是有幫助的